Was ist ein CAPTCHA?

Ein CAPTCHA ist ein automatisierter Sicherheitstest, der feststellt, ob ein Nutzer ein Mensch oder ein Bot ist. Die meisten Menschen begegnen ihnen auf Login-Seiten, Registrierungsformularen, Kontaktformularen und Checkout-Flows – ein verzerrter Buchstabenstring zum Eintippen, ein Bildraster zum Durchklicken oder eine Checkbox vor dem Absenden eines Formulars.

Das Ziel ist immer dasselbe: echte Nutzer durchlassen, automatisierte Programme blockieren. Wenn ein Bot ein Registrierungsformular mit gefälschten Konten überflutet oder eine Login-Seite mit gestohlenen Zugangsdaten angreift, erhöht ein CAPTCHA die Kosten dieser Automatisierung so weit, dass sie wirtschaftlich unattraktiv wird.

Was bedeutet CAPTCHA?

CAPTCHA ist ein Akronym für “Completely Automated Public Turing test to tell Computers and Humans Apart” – vollständig automatisierter öffentlicher Turing-Test zur Unterscheidung von Computern und Menschen.

Der Turing-Test wurde 1950 von Alan Turing entwickelt, um zu untersuchen, ob Maschinen menschliche Intelligenz zeigen können. Ein CAPTCHA kehrt dieses Konzept um: Statt zu testen, ob eine Maschine wie ein Mensch agiert, prüft es, ob ein Nutzer ein Mensch ist – und keine Maschine.

Der Begriff wurde 2003 von einem Forscherteam der Carnegie Mellon University unter Luis von Ahn und Manuel Blum eingeführt, teilweise als Reaktion auf das Problem von Yahoo mit Bots, die millionenfach gefälschte E-Mail-Konten erstellten. Das erste CAPTCHA generierte ein verzerrtes Textbild und bat Nutzer, das Gesehene einzutippen – für einen Menschen einfach, für die damals verfügbare OCR-Software schwierig.

Wie funktioniert ein CAPTCHA?

Jedes CAPTCHA folgt unabhängig vom Typ demselben grundlegenden Ablauf:

- Auslöser: Das CAPTCHA aktiviert sich, wenn ein Nutzer eine risikobehaftete Aktion erreicht – Formularabsendung, Kontoerstellung, Passwort-Reset, Kaufabschluss.

- Herausforderung: Das System stellt eine Aufgabe. In modernen Systemen kann dies vollständig im Hintergrund ablaufen, ohne sichtbare Interaktion.

- Antwort: Der Nutzer löst die Herausforderung – Text eintippen, Bilder anklicken, eine Rechenaufgabe lösen oder einfach warten, während das System Verhaltenssignale analysiert.

- Token: Das CAPTCHA generiert ein signiertes Verifikationstoken und sendet es an Ihren Server.

- Validierung: Ihr Server ruft die API des CAPTCHA-Anbieters auf, um zu bestätigen, dass das Token echt und nicht abgelaufen ist.

- Durchsetzung: Basierend auf dem Ergebnis – bestanden, gescheitert oder einem Risiko-Score – lässt Ihre Anwendung die Anfrage zu, blockiert sie oder fordert eine zusätzliche Verifikation an.

Der serverseitige Validierungsschritt ist das, was CAPTCHAs effektiv macht. Ohne ihn könnte ein Bot Tokens wiederverwenden oder clientseitige Prüfungen vollständig umgehen. Die eigentliche Sicherheitsarbeit findet auf dem Server statt.

Wenn Entwickler nach CAPTCHA-Code suchen, lässt sich die Frage meist in zwei Teile aufteilen: das clientseitige Skript, das die Verifikation im Browser ausführt, und der serverseitige Validierungsaufruf, der das Token vor der Anfrageverarbeitung bestätigt. Beide Teile sind erforderlich, damit das System funktioniert.

CAPTCHA-Typen

Die CAPTCHA-Technologie hat sich von einfachem verzerrtem Text zu mehreren eigenständigen Ansätzen weiterentwickelt. Jeder Typ macht einen anderen Kompromiss zwischen Sicherheit, Benutzerfreundlichkeit und Barrierefreiheit.

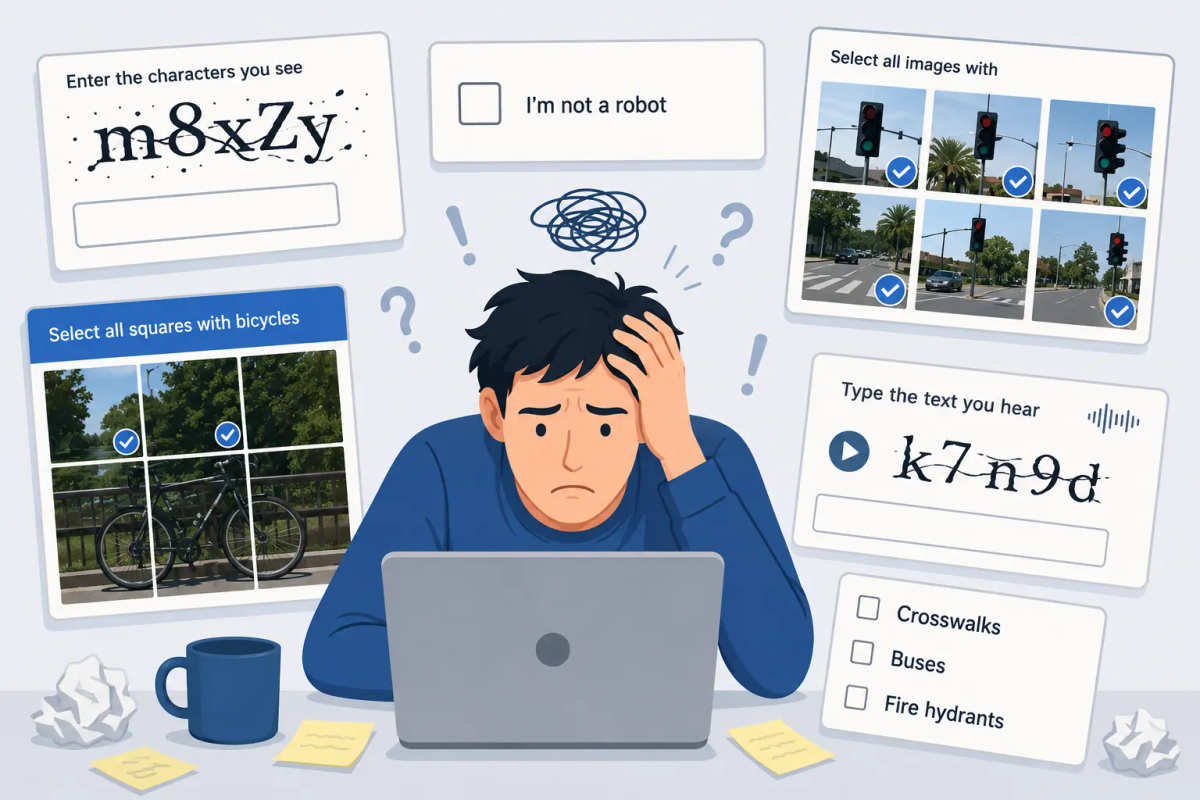

Textbasierte CAPTCHAs

Das Originalformat. Nutzer sehen verzerrte Buchstaben oder Zahlen – gestreckt, gebogen, mit Rauschen überlagert – und werden gebeten einzutippen, was sie sehen. Die Verzerrung ist das, was es für automatisierte OCR schwierig macht zu interpretieren.

Textbasierte CAPTCHAs sind noch im Einsatz, werden aber zunehmend von Machine-Learning-Systemen gelöst. Sie frustrieren auch legitime Nutzer: Eine Stanford-Studie von 2010 ergab, dass Gruppen von drei Nutzern nur in 71 % der Fälle über die richtige Antwort einig waren.

Bildbasierte CAPTCHAs

Nutzer wählen alle Bilder aus einem Raster aus, die einer Beschreibung entsprechen – “Wählen Sie alle Ampeln aus” oder “Klicken Sie jeden Zebrastreifen an.” Bilderkennung ist für Bots schwieriger als Textlesen, obwohl Fortschritte im Computer Vision diesen Vorsprung erheblich verringert haben.

Bildbasierte CAPTCHAs wurden durch Googles reCAPTCHA v2 verbreitet, das unscharfen Text durch Fotos aus Google Street View ersetzte. Sie sind für die meisten Nutzer intuitiver als textbasierte CAPTCHAs, scheitern aber immer noch an der Barrierefreiheit und fügen sichtbare Reibung hinzu.

Audio-CAPTCHAs

Als Barrierefreiheits-Alternative zu visuellen Herausforderungen konzipiert, spielen Audio-CAPTCHAs eine Aufnahme gesprochener Buchstaben oder Zahlen ab – meist mit Hintergrundgeräuschen – und bitten den Nutzer einzutippen, was er hört. Spracherkennungssoftware kann sie überwinden, und die Hörerfahrung ist oft so schlecht, dass viele Nutzer mit Sehbehinderungen sie trotzdem schwierig finden.

Mathe-CAPTCHAs

Mathe-CAPTCHAs sind eine Form text- oder bildbasierter CAPTCHAs, bei denen Nutzer eine einfache Rechenaufgabe lösen – “2 + 3 = ?” – bevor sie ein Formular absenden. Mathe-CAPTCHAs sind einfach zu implementieren und funktionieren ohne Bilder, bieten aber kaum Sicherheit gegen moderne Angriffe. Bots können einfache Mathematik genauso leicht parsen wie unleserlichen Text.

Verhaltensbasierte CAPTCHAs (Checkbox und Interaktionssignale)

Die “Ich bin kein Roboter”-Checkbox, die in Google reCAPTCHA v2 verwendet wird, ist das bekannteste Beispiel für Verhaltensanalyse. Die sichtbare Aktion ist einfach – eine Box anklicken – aber was das System tatsächlich bewertet, ist, wie der Cursor sich vor dem Klick bewegt hat, zusammen mit Cookies, Browser-Verlauf und Gerätesignalen.

Menschliche Mausbewegungen enthalten kleine Variationen, die eine perfekt gerade, sofortige Bot-Bewegung nicht aufweist. Wenn das System unsicher ist, fällt es auf eine Bildherausforderung zurück.

Unsichtbare CAPTCHAs und Proof-of-Work

Moderne Systeme entfernen sichtbare Herausforderungen vollständig. Die Verifikation läuft im Hintergrund, während der Nutzer die Seite lädt oder ein Formular ausfüllt.

In scorebasierten Systemen erhält jeder Nutzer einen Risiko-Score, und Ihr Server entscheidet, was mit diesem Score geschieht – zulassen, blockieren oder eine schwierigere Herausforderung auslösen. In Proof-of-Work-Systemen löst der Browser des Nutzers automatisch ein leichtes kryptografisches Problem. Legitime Nutzer bemerken nichts. Bot-Traffic mit hohem Volumen steht einem Rechenaufwand gegenüber, der Massenautomatisierung unwirtschaftlich macht.

Was CAPTCHA-Code macht

CAPTCHA-Code besteht aus zwei Komponenten: einem clientseitigen Skript, das im Browser läuft, und einem serverseitigen Validierungsaufruf, der das resultierende Token prüft, bevor die Anfrage verarbeitet wird.

In allen Fällen läuft der clientseitige CAPTCHA-Code am definierten Auslösepunkt und sammelt Beweise – eine Herausforderungsantwort, Verhaltenssignale oder einen kryptografischen Nachweis – und gibt dann ein signiertes Token zurück, das der Server unabhängig validiert. Die Art der Herausforderung ist eine Konfigurationsentscheidung. Die zweiteilige Struktur aus Client-Skript und Server-Aufruf ist bei allen Typen konstant.

Die meisten Anbieter liefern beide Komponenten: ein JavaScript-Snippet, das mit einem Site-Key geladen wird, und einen einzigen Server-zu-Server-API-Aufruf zur Token-Verifikation. Der Code selbst ist meist überschaubar. Die entscheidenden Fragen sind, wo er eingesetzt wird, welche Schwellenwerte gesetzt werden und wie mit Grenzfällen umgegangen wird.

Wogegen CAPTCHAs schützen

CAPTCHAs sind am effektivsten gegen Angriffe, die auf Automatisierung im großen Maßstab angewiesen sind:

- Formular-Spam: Bots, die Kontaktformulare oder Kommentarbereiche mit Spam-Inhalten oder schädlichen Links befüllen

- Gefälschte Kontoerstellung: Automatisierte Registrierungen für Spam-Verteilung oder Plattformmissbrauch

- Credential Stuffing: Bots, die große Listen gestohlener Nutzername-Passwort-Paare gegen Login-Formulare testen

- Brute-Force-Angriffe: Wiederholtes Passwort-Raten gegen Login- oder Reset-Endpunkte

- Ticket-Scalping: Bots, die limitiertes Inventar schneller aufkaufen als jeder Mensch könnte

- Verfälschte Online-Abstimmungen: Automatisierte Stimmen zur Manipulation von Umfrageergebnissen

Was CAPTCHAs nicht tun: Sie verifizieren keine Identität, stoppen keinen menschlichen Angreifer und ersetzen keine Zugangskontrolle. Entschlossene Angreifer können menschliche CAPTCHA-Löserdienste nutzen, bei denen Menschen für kleine Beträge Herausforderungen im Auftrag von Bots lösen. Ein CAPTCHA erhöht die Kosten der Automatisierung – es eliminiert die Bedrohung nicht vollständig.

Grenzen traditioneller CAPTCHAs

Text- und Bild-CAPTCHAs haben drei gut dokumentierte Probleme, die die Branche in Richtung unsichtbarer Alternativen getrieben haben.

Nutzererfahrung. Eine Formularabsendung mit einem Rätsel zu unterbrechen erzeugt Reibung. Nutzer, die eine Herausforderung nicht bestehen – oder sie unklar finden – brechen das Formular oft ab. Je schwieriger das CAPTCHA, desto schlechter die Conversion-Rate. Die Auswirkungen auf die Nutzererfahrung sind messbar und verstärken sich auf Mobilgeräten, wo Bildraster schwieriger zu bedienen sind.

Barrierefreiheit. Text- und Bildherausforderungen setzen visuelle Wahrnehmung voraus. Für Nutzer, die blind sind, eine Sehbehinderung haben, an Legasthenie leiden oder bestimmte kognitive Einschränkungen haben, schaffen sie eine echte Hürde. Der Europäische Rechtsakt zur Barrierefreiheit, der im Juni 2025 in Kraft trat, bedeutet, dass dies für EU-B2C-Dienste nun eine rechtliche Frage ist – nicht nur ein UX-Problem.

Effektivitätslücken. Machine Learning hat klassische textbasierte CAPTCHAs für Bots zuverlässig lösbar gemacht. Forscher demonstrierten automatisierte Angriffe auf verzerrte Text-CAPTCHAs bereits 2012. Bildbasierte CAPTCHAs haben eine ähnliche Entwicklung durchgemacht. Hochvolumen-Angreifer nutzen außerdem menschliche Löserdienste, die jede Herausforderung umgehen können, die ein Mensch lösen kann.

Die Wahl des richtigen CAPTCHAs ist genauso wichtig wie sein Einsatz

Ein CAPTCHA einzusetzen ist die richtige Entscheidung. Das falsche einzusetzen schafft eine andere Reihe von Problemen: Nutzer, die Formulare abbrechen, Barrierefreiheitsverstöße und – für EU-Unternehmen – echte regulatorische Risiken rund um Datentransfers und Einwilligung.

Der Kompromiss, der traditionelle CAPTCHAs geprägt hat – bessere Sicherheit bedeutet mehr Reibung – gilt nicht mehr. Moderne unsichtbare Systeme verifizieren Nutzer vollständig im Hintergrund mittels Proof-of-Work und Verhaltenssignalen. Legitime Nutzer bemerken nichts. Bots stehen einem Rechenaufwand gegenüber, der Massenautomatisierung wirtschaftlich unrentabel macht.

Für EU-Organisationen trägt die Implementierungsentscheidung zusätzliches Gewicht. Ein CAPTCHA, das Daten an US-Infrastruktur sendet, birgt DSGVO-Übertragungsrisiken. Ein CAPTCHA, das auf Cookies angewiesen ist, erfordert ein Consent-Banner. Ein CAPTCHA, das visuelle Rätsel präsentiert, benötigt eine separate barrierefreie Alternative zur Erfüllung von WCAG 2.1 – oder es wird zur Compliance-Haftung unter dem Europäischen Rechtsakt zur Barrierefreiheit.

Ein unsichtbares, cookie-freies System, das innerhalb der EU gehostet wird, ist die einzige Architektur, die alle drei Probleme ohne Umwege löst. Das beste CAPTCHA ist eines, das effektiv schützt, rechtlich standhält und für die Nutzer, die es schützt, vollständig unsichtbar bleibt.

TrustCaptcha

TrustCaptcha ist ein unsichtbares CAPTCHA, das genau für diesen Kompromiss entwickelt wurde. Es verwendet Proof-of-Work und Bot-Scoring, um Nutzer vollständig im Hintergrund zu verifizieren – keine Rätsel, keine Checkboxen, keine Interaktion erforderlich. Alle Daten werden in EU-zertifizierten Rechenzentren verarbeitet, es werden keine Cookies verwendet, und ein Auftragsverarbeitungsvertrag (AVV) ist in jedem Konto enthalten. Für EU-Unternehmen, die gleichzeitig DSGVO, den Europäischen Rechtsakt zur Barrierefreiheit und Conversion-Druck bewältigen müssen, ist es darauf ausgelegt, alle drei ohne Kompromisse zu erfüllen.

TrustCaptcha kostenlos testen und Ihre Website vor Spam und automatisiertem Missbrauch schützen, ohne die Erfahrung echter Nutzer zu beeinträchtigen.