Was ist ein Math-CAPTCHA?

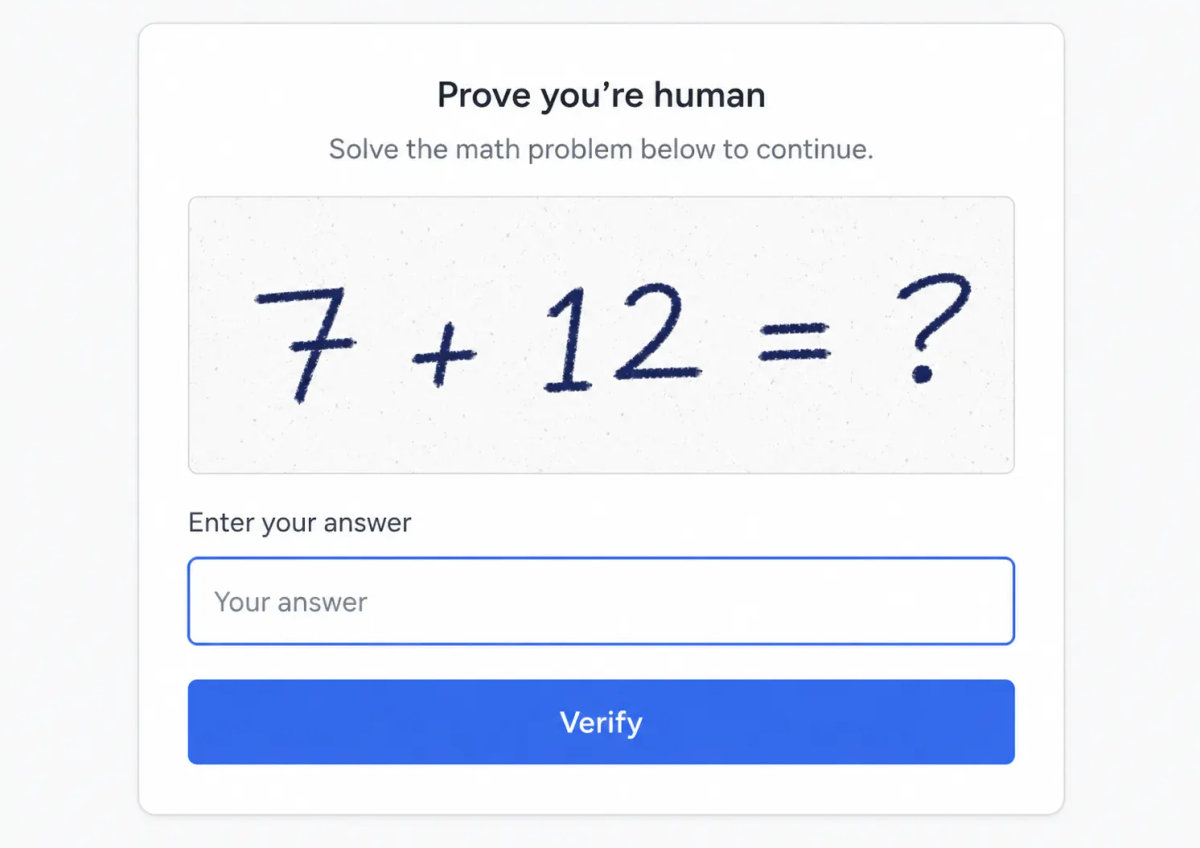

Ein Math-CAPTCHA ist ein Challenge-Response-Test, der Nutzer auffordert, eine einfache Rechenaufgabe zu lösen, bevor sie ein Webformular absenden können. Typische Fragen sehen so aus: „Was ist 4 + 9?”, „Löse: 15 − 7 = ?”, oder „Gib das Ergebnis ein: 6 × 3.” Gibt der Nutzer die richtige Antwort ein, nimmt das Formular die Eingabe an. Andernfalls wird sie als wahrscheinlicher Bot-Versuch abgelehnt.

Die Idee hinter einem Math-CAPTCHA ist dieselbe wie bei allen CAPTCHA-Typen: einen Test zu schaffen, der für Menschen trivial und für Computer schwer ist. In den frühen 2000er-Jahren, als die meisten Bots starre Skripte ohne kognitive Fähigkeiten waren, waren Rechenaufgaben eine echte Hürde. Heute sind sie das nicht mehr. Dieser Artikel erklärt, wie Math-CAPTCHAs funktionieren, warum sie erhebliche Sicherheits- und Barrierefreiheitsprobleme haben und welche Alternativen Website-Betreiber stattdessen einsetzen sollten.

Wie ein Math-CAPTCHA funktioniert

Die technische Umsetzung eines Math-CAPTCHAs ist bewusst einfach gehalten – ein Hauptgrund, warum es in Legacy-Systemen noch so weit verbreitet ist.

- Fragengeneration — Der Server erzeugt eine zufällige Rechenaufgabe (meistens Addition oder Subtraktion, gelegentlich Multiplikation).

- Anzeige — Die Aufgabe erscheint im Formular, entweder als einfacher HTML-Text oder als gerendertes Bild.

- Nutzereingabe — Der Nutzer liest die Aufgabe, berechnet das Ergebnis und tippt es in ein Eingabefeld ein.

- Validierung — Bei der Formularübermittlung vergleicht der Server den eingesendeten Wert mit der erwarteten Antwort. Eine Abweichung löst eine Fehlermeldung aus.

Math-CAPTCHA-Beispiele

Im Folgenden sind typische Math-CAPTCHA-Formate aufgeführt, wie sie im Web zu finden sind:

Was ist 6 + 4?→ erwartete Antwort:1012 – 5 = ?(als Bild gerendert) → erwartete Antwort:7Gib die Summe von 8 und 3 ein:→ erwartete Antwort:11- Ein Number-CAPTCHA mit der Beschriftung

Gib das Ergebnis ein: 9 + 6→ erwartete Antwort:15

Diese Einfachheit macht den Reiz aus: keine Drittanbieter-API, kein Konto, keine laufenden Kosten und nur wenige Zeilen serverseitiger Code. Es ist in älteren WordPress-Plugins wie Really Simple CAPTCHA, in der Forensoftware phpBB und in zahllosen individuellen PHP-Kontaktformularen integriert. In vielen Fällen haben Website-Betreiber ihre CAPTCHA-Wahl seit der Ersteinrichtung nie überprüft – das Math-CAPTCHA ist schlicht noch als Standard vorhanden.

Math-CAPTCHA und Sicherheit: Die Realität

Hier wird die kritische Lücke zwischen Wahrnehmung und Realität deutlich. Ein Math-CAPTCHA sieht nach Schutz aus. In der Praxis bietet es gegen jeden Angreifer mit auch nur minimalen technischen Kenntnissen keinen.

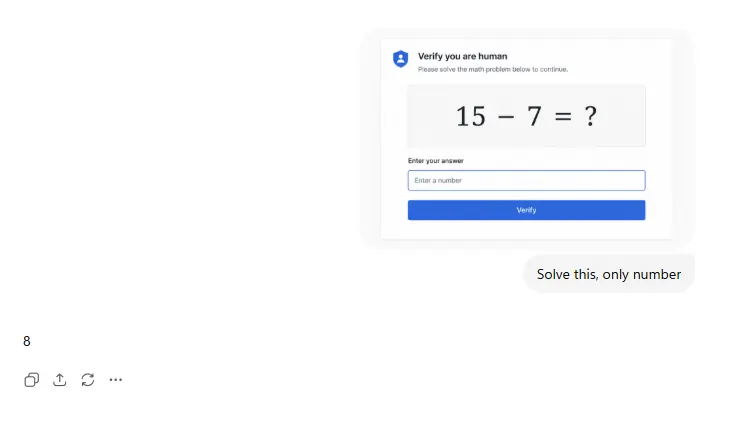

KI löst Math-CAPTCHAs sofort

Die deutlichste Demonstration des Problems: Mache einen Screenshot eines Math-CAPTCHAs und füge ihn in ChatGPT, Claude, Gemini oder ein beliebiges multimodales KI-Modell ein. Die richtige Antwort erscheint, bevor ein menschlicher Nutzer die Frage auch nur zu Ende gelesen hätte.

Das Lösen von Math-CAPTCHAs erfordert kein Programmierwissen, keine Infrastruktur und keine speziellen Tools – nur einen KI-Assistenten, den heute jeder mit Internetzugang hat. Jeder Bot-Betreiber, der einen KI-API-Aufruf zur Bild-Text-Extraktion plus arithmetischer Auswertung integriert, kann dies in weniger als einem Tag vollständig automatisieren. Die grundlegende Sicherheitsannahme hinter Math-CAPTCHAs – dass Arithmetik für Computer schwierig ist – ist seit Jahren falsch.

Bei textbasiert gerenderten Math-CAPTCHAs (bei denen die Aufgabe als HTML-Text statt als Bild erscheint) ist die Hürde noch niedriger. Ein einfaches Regex-Muster, das zwei Zahlen und einen Operator extrahiert, gefolgt von einfacher Arithmetik, löst jede Frage in Millisekunden. Keine KI erforderlich.

Kostenlose Math-CAPTCHA-Solver-Tools existieren

Dedizierte Math-CAPTCHA-Solver-Skripte sind frei verfügbar und werden aktiv gepflegt. GitHub hostet Python-Bibliotheken und Browser-Erweiterungen, die speziell zur Automatisierung von Formularübermittlungen durch das Lösen von Rechenaufgaben entwickelt wurden. Diese praktischen Hilfsmittel werden von Spammern, Scrapern und Massen-Submission-Bots eingesetzt.

Die Sicherheit eines Math-CAPTCHAs beruht daher auf der Annahme, dass ein Angreifer diese Tools entweder nicht kennt oder nicht in der Lage ist, ein paar Stunden damit zu verbringen, sie zu finden. Das ist kein realistisches Bedrohungsmodell für eine Website, die mit sensiblen Daten, Nutzerregistrierungen oder kommerziellen Formularen umgeht.

Wogegen ein Math-CAPTCHA schützt – und wogegen nicht

Fairerweise hält ein Math-CAPTCHA noch ab:

- Völlig rudimentäre Bots ohne Text-Parsing-Fähigkeit

- Automatisierte Übermittlungen mit den primitivsten „Ausfüllen und Absenden”-Skripten

Ein Math-CAPTCHA schützt nicht gegen:

- Jeden Bot mit einfachem OCR, Regex oder KI-Integration

- Automatisierte Scraper und Kontaktformular-Spammer

- Missbrauch bei der Kontoerstellung, Credential Stuffing oder Carding-Bots

- Volumetrische Angriffe – ein Math-CAPTCHA fügt keinen Rechenaufwand hinzu, verlangsamt keine Anfragen und kann seine Schwierigkeit nicht dynamisch skalieren

Entscheidend ist: Ein Math-CAPTCHA erkennt keine Bots. Es prüft nur, ob eine korrekte Zahl eingegeben wurde. Ein Bot, der lesen und rechnen kann, besteht jedes Mal – er kann problemlos innerhalb weniger Minuten 1.000 Formularübermittlungen absetzen. Es gibt keine Verhaltensanalyse, keinen Proof-of-Work-Mechanismus und kein Bot Scoring – nur eine statische Frage mit einer vorhersehbaren, bekannten Antwort. Die praktische Schlussfolgerung für jedes ernsthafte Bedrohungsmodell: Ein Math-CAPTCHA ist gleichbedeutend mit keinem CAPTCHA.

Math-CAPTCHA und Barrierefreiheit: Ein Compliance-Risiko für EU-Unternehmen

Sicherheit ist eine Dimension des Problems. Barrierefreiheit ist die andere – und zunehmend jene mit direkten rechtlichen Konsequenzen.

Kognitive Last und Nutzererfahrung

Das Lösen einer Rechenaufgabe, auch einer einfachen, erfordert von Nutzern eine Unterbrechung ihres Workflows. Sie müssen:

- Ihre Aufmerksamkeit auf das CAPTCHA lenken

- Einen mathematischen Ausdruck lesen und verstehen

- Mentale Arithmetik durchführen

- Das Ergebnis korrekt eintippen, bevor sie ihre Aufmerksamkeit wieder auf das restliche Formular richten

Für die meisten Nutzer dauert dies nur wenige Sekunden. Doch diese Sekunden erzeugen Reibung – die Abbruchrate bei Formularen steigt, sobald zusätzliche Schritte eingeführt werden. Bedeutsamer ist, dass dieser Prozess nicht für alle gleich einfach ist.

Nutzer mit Dyskalkulie (einer spezifischen Lernschwäche, die die mathematische Verarbeitung beeinträchtigt) empfinden Rechenaufgaben als unverhältnismäßig schwierig. Nutzer mit kognitiven Behinderungen, ADHS oder altersbedingten kognitiven Veränderungen können Schwierigkeiten mit dem Kontextwechsel und der geforderten Berechnung haben. Math-CAPTCHAs bieten selten eine Audioalternative oder einen nicht-visuellen Fallback – ein Nutzer, der einen Screenreader verwendet, kann mit einer Rechenaufgabe konfrontiert werden, die er nicht barrierefrei lösen kann.

Europäischer Rechtsakt zur Barrierefreiheit und WCAG 2.1

Das ist nicht nur ein UX-Problem – es ist ein rechtliches Risiko für Unternehmen, die in der Europäischen Union tätig sind.

Der Europäische Rechtsakt zur Barrierefreiheit (EAA) trat am 28. Juni 2025 in Kraft und verpflichtet digitale Produkte und Dienste, die Verbrauchern in der EU angeboten werden, zur Einhaltung des Barrierefreiheitsstandards EN 301 549, der WCAG 2.1 auf Level AA einbezieht. Der EAA erfasst die meisten B2C-Webdienste – E-Commerce, SaaS-Plattformen, öffentlich zugängliche Webanwendungen und mehr.

Relevante WCAG-2.1-Kriterien, die Math-CAPTCHAs möglicherweise nicht erfüllen:

- Erfolgskriterium 1.1.1 (Nicht-Text-Inhalt) — verlangt, dass CAPTCHAs eine Textalternative bieten, die ihren Zweck beschreibt, sowie eine Alternative für Nutzer, die das primäre Format nicht nutzen können. Ein Math-CAPTCHA ohne Audio- oder visuelle Alternativmöglichkeit erfüllt diese Anforderung nicht.

- Erfolgskriterium 3.3.2 (Beschriftungen oder Anweisungen) — Formulare müssen klare Anweisungen bereitstellen, die es Nutzern ermöglichen, sie auszufüllen. Ein nicht beschriftetes Rechenfeld erfüllt dies oft nicht.

- WCAGs eigene Leitlinien zu CAPTCHAs legen ausdrücklich fest, dass wenn ein CAPTCHA verwendet wird, mindestens zwei verschiedene Modalitäten angeboten werden müssen (z. B. eine visuelle und eine Audioversion).

Ein Math-CAPTCHA, das eine Textgleichung ohne Audioalternative und ohne barrierefreien Fallback rendert, erfüllt diese Anforderungen nicht. Für EU-Unternehmen mit verbrauchernahen digitalen Diensten schafft dies konkrete Compliance-Risiken.

Wo Math-CAPTCHAs heute noch auftauchen

Trotz dieser Einschränkungen sind Math-CAPTCHAs noch weit verbreitet. Sie bestehen hauptsächlich, weil sie als Standardeinstellungen in weit verbreiteten Tools enthalten sind und vor Jahren eingerichtet wurden, ohne je überprüft worden zu sein:

- WordPress-Kontaktformular-Plugins — „Really Simple CAPTCHA” und ähnliche Legacy-Plugins sind auf Millionen von Websites installiert

- phpBB und andere Forensoftware — eingebautes Math-CAPTCHA als Standard-Registrierungsherausforderung

- Individuelle PHP- und Python-Formulare — eine häufige DIY-Implementierung für Entwickler, die Drittanbieter-Abhängigkeiten vermeiden möchten

- Behördliche und institutionelle Websites — ältere Websites, die vor modernen CAPTCHA-Standards erstellt und nie aktualisiert wurden

- E-Commerce-Checkouts — ältere Magento-, PrestaShop- und WooCommerce-Installationen mit individuellen CAPTCHA-Implementierungen

In vielen Fällen war das Math-CAPTCHA nie eine bewusste Sicherheitsentscheidung – es war schlicht die einfachste verfügbare Option zum Zeitpunkt der Einrichtung und wurde seither nie überprüft.

Was statt einem Math-CAPTCHA verwenden?

Da ein Math-CAPTCHA nicht mehr ausreichend ist: Was sollte es ersetzen? Die richtige Antwort hängt vom tatsächlich erforderlichen Schutzniveau der Website ab.

Honeypot-Felder

Ein Honeypot ist ein unsichtbares Formularfeld, das für menschliche Nutzer über CSS verborgen ist, aber für Bots sichtbar, die das rohe HTML parsen. Wenn das Feld bei der Übermittlung ausgefüllt ist, identifiziert der Server die Anfrage als automatisiert und lehnt sie lautlos ab.

Honeypots:

- Erfordern keinerlei Interaktion des Nutzers

- Fügen keinerlei kognitive Last oder Reibung hinzu

- Lassen sich kostenlos mit wenigen Codezeilen implementieren

- Wirken gegen einfache Bots

Die Einschränkung: Moderne Bots können Honeypot-Felder erkennen und absichtlich überspringen. Ein Honeypot eignet sich gut als erste Schicht, ist aber allein kein ausreichender Schutz gegen gezielte oder technisch versierte Angreifer.

Rate Limiting und serverseitige Signale

Das Begrenzen von Formularübermittlungen pro IP-Adresse, Session oder Zeitfenster erhöht die Hürde für Bots, die auf Volumen angewiesen sind. Kombiniert mit serverseitigen Heuristiken – ungewöhnliche Übermittlungsgeschwindigkeit, wiederholt identische Inhalte, kein Referrer-Header – lässt sich einiger automatisierter Traffic abfangen, ohne dem Nutzer Komplexität hinzuzufügen.

Rate Limiting funktioniert am besten in Kombination mit anderen Maßnahmen. Allein ist es durch IP-Rotation umgehbar, was für die meisten Bots trivial ist.

TrustCaptcha: Unsichtbarer Bot-Schutz, entwickelt für Europa

Für Websites, die zuverlässigen Bot-Schutz ohne Abstriche bei Barrierefreiheit oder regulatorischer Compliance benötigen, verfolgt TrustCaptcha einen grundlegend anderen Ansatz.

Anstatt Nutzer nach einer Antwort zu fragen, arbeitet TrustCaptcha vollständig im Hintergrund mit zwei ergänzenden Mechanismen:

Proof of Work — Der Browser des Nutzers löst automatisch eine kryptografische Herausforderung. Legitime Nutzer bemerken nichts; TrustCaptcha startet früh und ist abgeschlossen, bevor der Nutzer das Formular fertig ausgefüllt hat. Für Bots, die Angriffe in großem Maßstab versuchen, macht der Rechenaufwand zur Lösung dieser Herausforderungen Massenautomatisierung wirtschaftlich unattraktiv.

Bot Scoring — Jede Anfrage wird anhand technischer und verhaltensbasierter Signale bewertet. Wenn der Risiko-Score steigt – beispielsweise während einer Spitze automatisierter Übermittlungen – erhöht TrustCaptcha dynamisch den Schwierigkeitsgrad und erhöht so die Kosten des Angriffs, ohne die Erfahrung echter Nutzer zu beeinträchtigen.

Das Ergebnis aus Nutzerperspektive: nichts passiert. Keine Frage, keine Arithmetik, kein Bildrätsel, keine Unterbrechung. Aus Bot-Perspektive: Es gibt eine echte, skalierbare Hürde, die unter Last schwerer zu umgehen wird.

TrustCaptcha ist speziell für das europäische Compliance-Umfeld entwickelt:

- Cookie-frei und kein Browser-Speicher wird verwendet

- EU-gehostet — alle Daten werden in EU-zertifizierten Rechenzentren verarbeitet, keine Übermittlungen in Drittländer

- DSGVO-konform — ein Auftragsverarbeitungsvertrag (AVV) wird jedem Kunden bereitgestellt

- Barrierefrei by Design — da es keine visuelle oder kognitive Herausforderung gibt, gibt es keine WCAG-Accessibility-Schwachstelle; es funktioniert transparent mit Screenreadern und unterstützenden Technologien

Für EU-Unternehmen, die ein Math-CAPTCHA ersetzen und gleichzeitig die EAA-Barrierefreiheitsanforderungen und die DSGVO erfüllen müssen, adressiert TrustCaptcha all diese Anliegen mit einer einzigen Integration.

Fazit

Math-CAPTCHAs waren in einer anderen Ära ein sinnvolles Werkzeug. Heute stehen sie am Schnittpunkt dreier Probleme: Sie werden trivialerweise von jeder KI oder jedem Open-Source-Solver umgangen, sie belasten Nutzer kognitiv und sie schaffen Compliance-Risiken im Bereich Barrierefreiheit nach EU-Recht.

Die gute Nachricht: Ihr Ersetzen erfordert nicht, dass Nutzer mehr tun müssen – sondern dass sie gar nichts tun müssen. Honeypot-Felder, Rate Limiting und moderne unsichtbare Bot-Erkennung verbessern ein Math-CAPTCHA in jeder messbaren Hinsicht. Für Unternehmen, die echten Schutz und EU-Compliance benötigen, ist der Weg nach vorne von Natur aus unsichtbar.

TrustCaptcha kostenlos testen

Bereit, Ihr Math-CAPTCHA durch Schutz zu ersetzen, der wirklich funktioniert? TrustCaptcha kostenlos testen und Formulare unsichtbar gegen Bots und Spam schützen.