Qu’est-ce qu’un CAPTCHA ?

Un CAPTCHA est un test de sécurité automatisé qui détermine si un utilisateur est un humain ou un bot. La plupart des gens les rencontrent sur les pages de connexion, les formulaires d’inscription, les formulaires de contact et les tunnels de paiement — une chaîne de lettres déformées à saisir, une grille d’images à parcourir, ou une case à cocher avant d’envoyer un formulaire.

L’objectif est toujours le même : laisser passer les vrais utilisateurs tout en bloquant les programmes automatisés. Lorsqu’un bot inonde un formulaire d’inscription avec de faux comptes ou attaque une page de connexion avec des identifiants volés, un CAPTCHA augmente le coût de cette automatisation au point de la rendre économiquement peu attractive à grande échelle.

Que signifie CAPTCHA ?

CAPTCHA est un acronyme pour « Completely Automated Public Turing test to tell Computers and Humans Apart » — test de Turing public entièrement automatisé pour distinguer les ordinateurs des humains.

Le test de Turing a été développé par Alan Turing en 1950 pour examiner si les machines pouvaient exhiber une intelligence humaine. Un CAPTCHA inverse ce concept : plutôt que de tester si une machine se comporte comme un humain, il vérifie si un utilisateur est humain plutôt qu’une machine.

Le terme a été introduit en 2003 par une équipe de recherche de l’Université Carnegie Mellon dirigée par Luis von Ahn et Manuel Blum, en partie en réponse au problème de Yahoo avec des bots créant des millions de faux comptes e-mail. Le premier CAPTCHA générait une image de texte aléatoire déformé et demandait aux utilisateurs de saisir ce qu’ils voyaient — simple pour un humain, difficile pour le logiciel de reconnaissance optique de caractères (OCR) disponible à l’époque.

Comment fonctionne un CAPTCHA ?

Tout CAPTCHA, quel que soit son type, suit le même processus de base :

- Déclenchement : Le CAPTCHA s’active lorsqu’un utilisateur atteint une action à risque élevé — soumission d’un formulaire, création de compte, réinitialisation de mot de passe, finalisation d’achat.

- Défi : Le système présente une tâche. Dans les systèmes modernes, celle-ci peut s’exécuter entièrement en arrière-plan sans interaction visible.

- Réponse : L’utilisateur relève le défi — saisir du texte, cliquer sur des images, résoudre un problème arithmétique, ou simplement attendre pendant que le système analyse les signaux comportementaux.

- Jeton : Le CAPTCHA génère un jeton de vérification signé et l’envoie à votre serveur.

- Validation : Votre serveur appelle l’API du fournisseur CAPTCHA pour confirmer que le jeton est authentique et non expiré.

- Application : En fonction du résultat — réussite, échec, ou un score de risque — votre application autorise la requête, la bloque, ou demande une vérification supplémentaire.

L’étape de validation côté serveur est ce qui rend les CAPTCHAs efficaces. Sans elle, un bot pourrait rejouer des jetons ou contourner entièrement les vérifications côté client. Le vrai travail de sécurité se passe sur le serveur.

Lorsque les développeurs recherchent du code CAPTCHA, la question se décompose généralement en deux parties : le script côté client qui exécute la vérification dans le navigateur, et l’appel de validation côté serveur qui confirme le jeton avant que la requête ne soit traitée. Les deux éléments sont nécessaires pour que le système fonctionne.

Types de CAPTCHA

La technologie CAPTCHA a évolué du simple texte déformé vers plusieurs approches distinctes. Chaque type fait un compromis différent entre sécurité, utilisabilité et accessibilité.

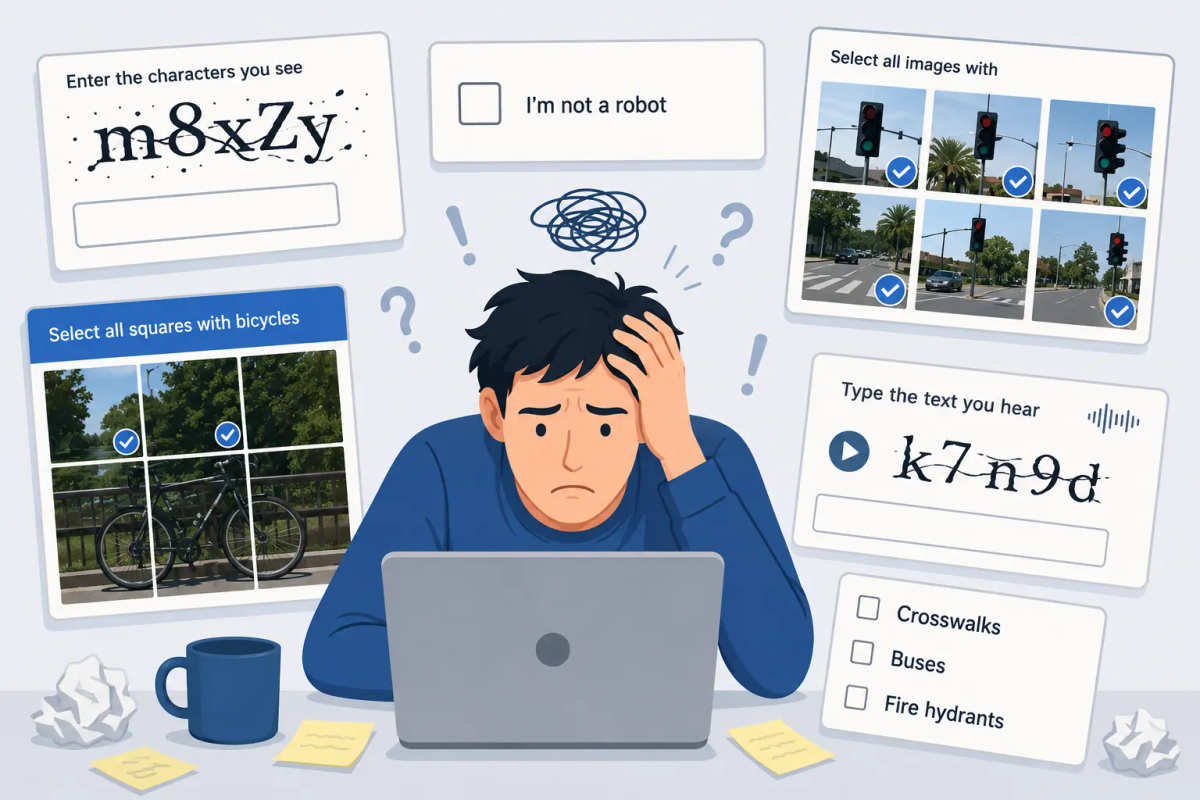

CAPTCHAs textuels

Le format original. Les utilisateurs voient des lettres ou des chiffres déformés — étirés, courbés, recouverts de bruit — et sont invités à saisir ce qu’ils voient. La distorsion est ce qui rend l’interprétation difficile pour l’OCR automatisé.

Les CAPTCHAs textuels sont encore utilisés, mais de plus en plus résolubles par les systèmes d’apprentissage automatique. Ils frustrent aussi les utilisateurs légitimes : une étude Stanford de 2010 a révélé que des groupes de trois utilisateurs n’étaient d’accord sur la bonne réponse que dans 71 % des cas.

CAPTCHAs visuels

Les utilisateurs sélectionnent toutes les images d’une grille correspondant à une description — « sélectionner tous les feux de circulation » ou « cliquer sur chaque passage piéton ». La reconnaissance d’images est plus difficile pour les bots que la lecture de texte, bien que les avancées en vision par ordinateur aient considérablement réduit cet écart.

Les CAPTCHAs visuels se sont répandus via reCAPTCHA v2 de Google, qui a remplacé le texte flou par des photos issues de Google Street View. Ils sont plus intuitifs pour la plupart des utilisateurs que les CAPTCHAs textuels, mais échouent toujours sur l’accessibilité et ajoutent une friction visible.

CAPTCHAs audio

Conçus comme une alternative d’accessibilité aux défis visuels, les CAPTCHAs audio diffusent un enregistrement de lettres ou de chiffres énoncés — généralement avec un bruit de fond — et demandent à l’utilisateur de saisir ce qu’il entend. Les logiciels de reconnaissance vocale peuvent les contourner, et l’expérience d’écoute est souvent si médiocre que de nombreux utilisateurs malvoyants les trouvent encore difficiles à compléter.

CAPTCHAs mathématiques

Les CAPTCHAs mathématiques sont une forme de CAPTCHA textuel ou visuel où les utilisateurs résolvent un problème arithmétique simple — « 2 + 3 = ? » — avant de soumettre un formulaire. Les CAPTCHAs mathématiques sont simples à implémenter et fonctionnent sans images, mais offrent pratiquement aucune sécurité contre les attaques modernes. Les bots peuvent analyser des calculs simples aussi facilement qu’ils lisent du texte non déformé.

CAPTCHAs comportementaux (case à cocher et signaux d’interaction)

La case « Je ne suis pas un robot », utilisée dans Google reCAPTCHA v2, est l’exemple le plus reconnaissable d’analyse comportementale. L’action visible est simple — cocher une case — mais ce que le système évalue réellement, c’est la façon dont le curseur s’est déplacé avant de cliquer, ainsi que les cookies, l’historique du navigateur et les signaux de l’appareil.

Les mouvements de souris humains contiennent de petites variations qu’un mouvement de bot parfaitement droit et instantané n’a pas. Si le système est incertain, il bascule vers un défi visuel.

CAPTCHAs invisibles et preuve de travail

Les systèmes modernes suppriment entièrement les défis visibles. La vérification s’exécute en arrière-plan pendant que l’utilisateur charge la page ou remplit un formulaire.

Dans les systèmes basés sur un score, chaque utilisateur reçoit un score de risque, et votre serveur décide quoi faire de ce score — autoriser, bloquer ou déclencher un défi plus difficile. Dans les systèmes de preuve de travail, le navigateur de l’utilisateur résout automatiquement un problème cryptographique léger. Les utilisateurs légitimes ne remarquent rien. Le trafic bot à volume élevé fait face à un coût computationnel qui rend l’automatisation massive peu pratique.

Ce que fait le code CAPTCHA

Le code CAPTCHA comporte deux composants : un script côté client qui s’exécute dans le navigateur, et un appel de validation côté serveur qui vérifie le jeton résultant avant de traiter la requête.

Dans tous les cas, le code CAPTCHA côté client s’exécute au point de déclenchement défini et collecte des preuves — une réponse à un défi, des signaux comportementaux ou une preuve computationnelle — puis retourne un jeton signé que le serveur valide indépendamment. Le type de défi présenté est un choix de configuration. La structure en deux parties — script client et appel serveur — est constante pour tous les types.

La plupart des fournisseurs proposent les deux composants : un extrait JavaScript chargé avec une clé de site, et un seul appel API de serveur à serveur pour vérifier le jeton. Le code lui-même est généralement simple. Les décisions importantes sont : où le déployer, quels seuils définir et comment gérer les scores limites.

Ce que les CAPTCHAs protègent

Les CAPTCHAs sont les plus efficaces contre les attaques qui dépendent de l’automatisation à grande échelle :

- Spam de formulaires : Des bots soumettant des formulaires de contact ou des sections de commentaires avec du contenu spam ou des liens malveillants

- Création de faux comptes : Des inscriptions automatisées utilisées pour la distribution de spam ou l’abus de plateforme

- Credential stuffing : Des bots testant de grandes listes de paires nom d’utilisateur / mot de passe volées contre des formulaires de connexion

- Attaques par force brute : Des tentatives répétées de devinette de mot de passe contre les endpoints de connexion ou de réinitialisation

- Scalping de billets : Des bots achetant des stocks limités plus rapidement que n’importe quel humain

- Manipulation de sondages en ligne : Des votes automatisés pour fausser les résultats d’enquêtes

Ce que les CAPTCHAs ne font pas : ils ne vérifient pas l’identité, n’arrêtent pas un attaquant humain et ne remplacent pas le contrôle d’accès. Des attaquants déterminés peuvent utiliser des services de résolution humains, où des personnes sont payées de petites sommes pour relever des défis au nom de bots. Un CAPTCHA augmente le coût de l’automatisation — il n’élimine pas entièrement la menace.

Limites des CAPTCHAs traditionnels

Les CAPTCHAs textuels et visuels présentent trois problèmes bien documentés qui ont poussé le secteur vers des alternatives invisibles.

Expérience utilisateur. Interrompre une soumission de formulaire avec un puzzle crée de la friction. Les utilisateurs qui échouent un défi — ou le trouvent peu clair — abandonnent souvent le formulaire. Plus le CAPTCHA est difficile, plus le taux de conversion est mauvais. L’impact sur l’expérience utilisateur est mesurable et s’amplifie sur mobile, où les grilles d’images sont plus difficiles à manipuler.

Accessibilité. Les défis textuels et visuels reposent sur la perception visuelle. Pour les utilisateurs aveugles, malvoyants, dyslexiques ou présentant certains handicaps cognitifs, ils créent une véritable barrière. La Loi européenne sur l’accessibilité, entrée en vigueur en juin 2025, signifie que cela constitue désormais une obligation légale pour les services B2C dans l’UE — et non plus seulement une question d’UX.

Lacunes d’efficacité. L’apprentissage automatique a rendu les CAPTCHAs textuels classiques fiablement résolubles par les bots. Des chercheurs ont démontré des attaques automatisées contre les CAPTCHAs à texte déformé dès 2012. Les CAPTCHAs visuels ont suivi une trajectoire similaire. Les attaquants à haut volume utilisent également des services de résolution humains, qui contournent tout défi qu’un humain peut relever.

Choisir le bon CAPTCHA est aussi important que d’en avoir un

Déployer un CAPTCHA est la bonne décision. Déployer le mauvais crée un autre ensemble de problèmes : des utilisateurs abandonnant les formulaires, des violations d’accessibilité et — pour les entreprises de l’UE — une exposition réglementaire concrète liée aux transferts de données et au consentement.

Le compromis qui a défini les CAPTCHAs traditionnels — plus de sécurité implique plus de friction — ne tient plus. Les systèmes invisibles modernes vérifient les utilisateurs entièrement en arrière-plan grâce à la preuve de travail et aux signaux comportementaux. Les utilisateurs légitimes ne remarquent rien. Les bots font face à un coût computationnel qui rend l’automatisation massive économiquement non viable à grande échelle.

Pour les organisations européennes, le choix d’implémentation a un poids supplémentaire. Un CAPTCHA qui envoie des données vers une infrastructure américaine introduit un risque de transfert au titre du RGPD. Un CAPTCHA qui repose sur des cookies nécessite un bandeau de consentement. Un CAPTCHA qui présente des puzzles visuels a besoin d’une alternative accessible distincte pour satisfaire au WCAG 2.1 — ou il devient une source de non-conformité au titre de la Loi européenne sur l’accessibilité.

Un système invisible, sans cookie, hébergé dans l’UE est la seule architecture qui résout ces trois problèmes sans compromis. Le meilleur CAPTCHA est celui qui protège efficacement, résiste juridiquement et reste entièrement invisible pour les utilisateurs qu’il protège.

TrustCaptcha

TrustCaptcha est un CAPTCHA invisible conçu précisément pour ce compromis. Il utilise la preuve de travail et le scoring de bot pour vérifier les utilisateurs entièrement en arrière-plan — pas de puzzles, pas de cases à cocher, aucune interaction requise. Toutes les données sont traitées dans des centres de données certifiés UE, aucun cookie n’est utilisé, et un accord de traitement des données est inclus dans chaque compte. Pour les entreprises européennes qui doivent gérer simultanément le RGPD, la Loi européenne sur l’accessibilité et la pression sur la conversion, il est conçu pour satisfaire les trois sans compromis.

Essayez TrustCaptcha gratuitement et protégez votre site contre le spam et les abus automatisés sans perturber l’expérience de vos vrais utilisateurs.