Comprendre les attaques par force brute et ce qu’elles ciblent généralement

Les attaques par force brute restent l’une des menaces les plus persistantes et les plus dommageables en cybersécurité moderne. Elles sont très efficaces, surtout contre les organisations dont les surfaces d’authentification sont exposées et dont les contrôles d’identité sont incohérents. Concrètement, une attaque par force brute est une méthode par essais successifs où des outils automatisés tentent à répétition de deviner des identifiants de connexion, des clés de chiffrement ou des jetons d’accès jusqu’à ce qu’une combinaison fonctionne.

Pour les équipes IT, le point essentiel est que la force brute se manifeste rarement comme un incident unique et évident. Il s’agit généralement d’une campagne de pression continue : tentatives scriptées, credential stuffing à partir de dumps de violations de données et botnets distribués conçus pour contourner les simples blocages d’IP. C’est pourquoi l’objectif moderne n’est pas simplement de « bloquer un attaquant », mais bien de prévenir les attaques par force brute en réduisant la capacité de l’attaquant à automatiser les tentatives d’authentification dans votre environnement, sans créer de friction pour les utilisateurs légitimes ni surcharger votre support avec des verrouillages de compte.

En pratique, les campagnes de force brute ciblent le plus souvent les formulaires de connexion et endpoints d’authentification, les tableaux de bord d’administration et panneaux CMS, l’authentification API, les VPN et passerelles d’accès à distance, ainsi que les endpoints de réinitialisation de mot de passe / vérification OTP. Toute surface d’authentification exposée est un point d’entrée potentiel, surtout lorsqu’elle peut être attaquée de manière répétée à grande échelle ou lorsque les défenses sont incohérentes entre les canaux web, mobile et API. À mesure que l’automatisation, les bots pilotés par l’IA et les fuites d’identifiants se développent, les techniques de force brute deviennent plus rapides, moins coûteuses et plus difficiles à détecter. Ce guide offre une vue complète des types d’attaques par force brute, de la manière de les reconnaître, d’atténuer leur impact et, surtout, de prévenir les attaques par force brute.

Différents types d’attaques par force brute et comment bloquer chacune d’elles

La force brute n’est pas une technique unique. Les attaquants choisissent des approches différentes selon ce qu’ils savent, ce qu’ils ont volé et les défenses auxquelles ils s’attendent. Le tableau ci-dessous présente les variantes courantes et les contre-mesures préventives les plus efficaces.

| Type d’attaque | Fonctionnement | Ce dont les attaquants ont généralement besoin | Cibles typiques | Impact | Contre-mesures les plus efficaces |

|---|---|---|---|---|---|

| Force brute classique | Tente automatiquement un grand nombre de mots de passe jusqu’à ce qu’un corresponde | Rien | Formulaires de connexion, panneaux d’administration | Compromet les mots de passe faibles ; crée une forte charge sur l’authentification | Politique de mots de passe robuste, limitation de débit, Captcha, seuils de verrouillage |

| Attaque par dictionnaire | Utilise des listes de mots de passe courants et des wordlists (souvent avec des « top passwords » divulgués) | Une liste de mots de passe ; parfois des noms d’utilisateur connus | Connexions grand public, CMS, portails SaaS | Compromission rapide des mots de passe prévisibles | Règles de mots de passe robustes, listes de mots de passe interdits, Captcha, MFA |

| Attaque hybride | Combine des mots de dictionnaire avec des schémas | Wordlists + schémas courants | Portails d’entreprise, pages de connexion SSO | Vient à bout des mots de passe humains « semi-solides » | Gestionnaires de mots de passe, phrases secrètes aléatoires, Captcha, MFA |

| Password Spraying | Essaie un petit ensemble de mots de passe populaires sur de nombreux comptes afin d’éviter les verrouillages | Une liste de noms d’utilisateur | SSO, e-mail, applications d’entreprise | Lent mais scalable ; compromet plusieurs comptes | Captcha, MFA, détection d’anomalies, throttling par compte et par IP |

| Credential Stuffing | Réutilise des couples identifiant / mot de passe issus de violations sur plusieurs sites | Dumps d’identifiants provenant de violations | E-commerce, connexion | Taux de réussite élevé si les utilisateurs réutilisent leurs mots de passe | Captcha, MFA, vérification des mots de passe compromis |

| Force brute inversée | Utilise un mot de passe connu contre de nombreux noms d’utilisateur (par ex. « Welcome123! ») | Un mot de passe probable | Portails employés, systèmes legacy | Peut compromettre rapidement plusieurs utilisateurs | Captcha, MFA, hygiène des mots de passe, supervision |

| Force brute distribuée (botnets) | Répartit les tentatives sur de nombreuses IP / appareils pour contourner les blocages par IP | Capacité de botnet | Cibles à forte valeur | Échappe aux simples blocages d’IP ; pression continue | CAPTCHA proof-of-work (TrustCaptcha), scoring comportemental, throttling adaptatif |

| Deviner des sessions / jetons | Tente de deviner ou forcer des jetons faibles, IDs de session ou clés API | Connaissance des formats de jetons ou faible entropie | API, endpoints de session | Prise de contrôle de compte sans mots de passe | Génération robuste des jetons, rotation, limitation de débit, Captcha, durée de vie des jetons |

| Abus de réinitialisation de mot de passe | Attaque les flux de réinitialisation pour découvrir des comptes valides ou forcer des codes OTP | Accès à l’endpoint ; parfois des e-mails divulgués | Réinitialisation + endpoints de vérification OTP | Énumération de comptes, tentatives de prise de contrôle, surcharge du support | Captcha, limitation de débit, durcissement OTP, messages anti-énumération |

Indicateurs d’attaques par force brute

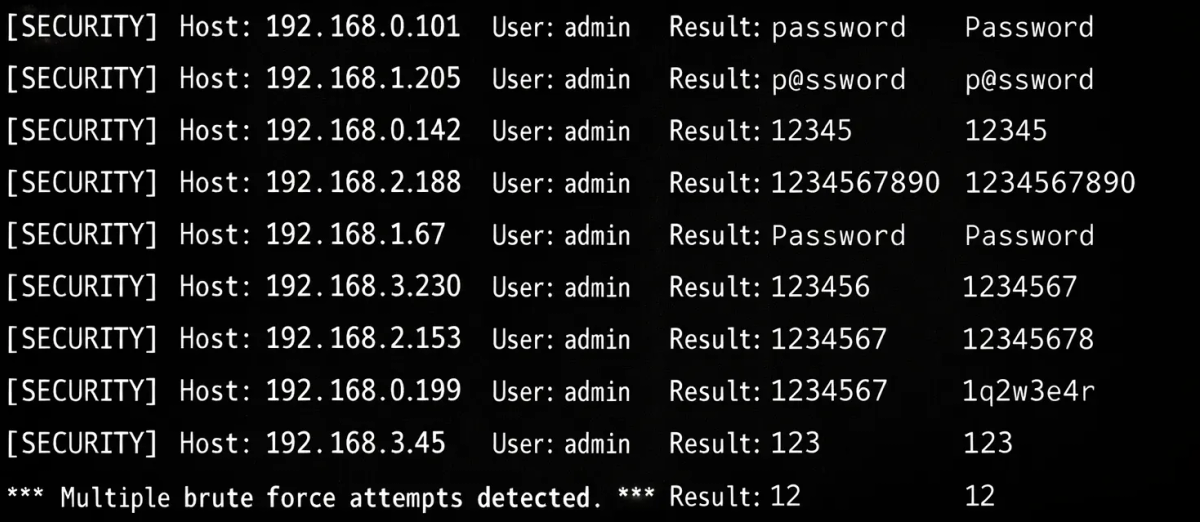

Si vous observez un comportement anormal sur l’authentification, vous êtes probablement confronté à une tentative automatisée visant vos surfaces d’authentification.

Pour identifier une tentative de force brute, recherchez des schémas qui indiquent une automatisation plutôt qu’une erreur utilisateur :

- Un pic de connexions concentré sur un petit ensemble de comptes, avec un grand nombre d’échecs.

- Des tentatives réparties sur de nombreux comptes avec la même supposition de mot de passe.

- Des requêtes de connexion répétées avec rotation d’IP ou provenant de zones géographiques inhabituelles.

Que faire si vous soupçonnez une attaque par force brute

Lorsqu’une attaque par force brute est en cours, la vitesse d’action est essentielle. L’objectif est de réduire rapidement la capacité d’automatisation tout en évitant des verrouillages massifs qui perturbent l’activité.

Actions immédiates recommandées :

- Protégez immédiatement l’endpoint avec un CAPTCHA pour stopper l’automatisation.

- Limitez les requêtes sur les endpoints d’authentification, de réinitialisation et OTP (sur base IP / utilisateur).

- Activez la MFA (ou imposez une authentification renforcée) pour les connexions à haut risque.

- Si nécessaire, verrouillez temporairement ou protégez davantage les comptes ciblés.

- Forcez des réinitialisations de mot de passe pour les comptes présentant des signes de compromission.

- Examinez les logs et alertes pour détecter les connexions réussies depuis des lieux ou appareils suspects.

Comment prévenir les attaques par force brute (stratégie multicouche)

Il n’existe pas de solution unique pour prévenir tous les types d’attaques par force brute. La prévention la plus durable repose sur une utilisation multicouche de plusieurs mesures :

- Politiques de mots de passe robustes (longueur, unicité, listes de mots de passe interdits)

- Protection anti-bot basée sur CAPTCHA pour stopper les attaques automatisées

- Authentification multifacteur (MFA) pour résister aux prises de contrôle de compte

- Supervision et alerting pour détecter les anomalies sur les endpoints d’authentification

- Rate limiting et throttling pour réduire les tentatives à haute fréquence

Les CAPTCHA sont utiles parce qu’ils ciblent le principal avantage des attaquants : l’automatisation. Sans automatisation, la force brute devient lente, inefficace et coûteuse. Un CAPTCHA moderne réduit également les coûts en aval : moins d’incidents liés à l’authentification, moins de réinitialisations de mot de passe déclenchées par des bots et moins de charge inutile sur les systèmes d’identité.

Comment les CAPTCHA aident à prévenir les attaques par force brute

Les CAPTCHA modernes sont particulièrement efficaces pour atténuer les attaques automatisées par force brute en ajoutant une couche de vérification humaine et technique avant que votre application n’accepte la requête. En pratique, ils sont utiles parce que :

- Ils empêchent les bots d’envoyer des formulaires de connexion à répétition à haute vitesse.

- Ils perturbent les outils automatisés qui enchaînent les listes de mots de passe et les dumps d’identifiants.

- Ils cassent les tentatives de connexion fondées sur des schémas qui reposent sur des requêtes prévisibles et répétables.

- Ils ralentissent les attaquants en imposant un travail supplémentaire à chaque tentative.

- Ils réduisent à la fois les attaques en rafale et les attaques “low-and-slow” qui cherchent à éviter la détection.

Utilisé aux côtés de protections comme la MFA et la supervision, un CAPTCHA devient une ligne de défense centrale qui rend les attaques par force brute inefficaces et bien plus faciles à contenir, sans imposer de contrôles excessifs qui pénalisent les utilisateurs légitimes.

Découvrez TrustCaptcha : un CAPTCHA moderne pour la défense contre la force brute

TrustCaptcha est un CAPTCHA de nouvelle génération conçu pour les organisations qui ont besoin d’une sécurité forte sans sacrifier la confidentialité, l’accessibilité ou la conversion. Il fonctionne invisiblement en arrière-plan et se concentre sur l’arrêt de l’automatisation là où c’est le plus important : sur les endpoints d’authentification et de vérification.

Comment TrustCaptcha prévient les attaques par force brute (Proof of Work + Bot Score)

TrustCaptcha prévient les attaques par force brute grâce à deux mécanismes qui sapent directement les tentatives automatisées et le trafic de bots distribués.

Proof of Work (PoW) :

TrustCaptcha utilise le proof-of-work pour exiger une petite tâche de calcul par requête. Pour les vrais utilisateurs, cela se produit rapidement et invisiblement. Pour les bots opérant à grande échelle, cela change l’économie de l’attaque :

- Chaque tentative consomme des ressources de calcul.

- Les attaques à fort volume deviennent plus lentes par conception.

- Les botnets distribués paient à chaque requête.

- Les « suppositions à bas coût » de l’attaquant deviennent des suppositions coûteuses et freinées.

Dans le contexte de la force brute, le PoW monte à l’échelle contre les abus automatisés sans bloquer les utilisateurs normaux. Cela est particulièrement précieux dans les environnements à fort trafic où l’on ne peut pas s’appuyer uniquement sur les verrouillages ou les blocages d’IP sans dommages collatéraux.

Bot Score :

TrustCaptcha attribue également un bot score en analysant le contexte et le comportement de la requête. L’avantage est un plan de contrôle plus intelligent :

- Le trafic à faible risque passe sans friction.

- Les schémas suspects et les attaques prennent plus de temps et coûtent plus cher aux attaquants.

- L’automatisation malveillante est ralentie ou bloquée.

Cette approche fondée sur le risque est particulièrement utile dans les scénarios de force brute où les attaquants font tourner les IP, imitent les navigateurs et essaient de se fondre dans le trafic réel. Au lieu de s’appuyer sur des règles d’autorisation / blocage fragiles, TrustCaptcha s’adapte au niveau de risque, ce qui renforce la sécurité tout en maintenant une conversion élevée et une bonne accessibilité.

Conclusion

Les attaques par force brute sont une menace courante. Elles sont généralement automatisées et visent souvent précisément les endpoints dont dépend chaque application : connexion, réinitialisation, OTP et authentification API. La bonne nouvelle, c’est que les organisations peuvent mettre en place des défenses multicouches et casser l’automatisation des attaquants très tôt.

Une protection CAPTCHA moderne reste l’un des moyens les plus efficaces de stopper les tentatives de force brute à la source. Grâce au proof-of-work et au bot scoring, TrustCaptcha rend les suppositions automatisées coûteuses, lentes et beaucoup moins susceptibles de réussir, sans même que les utilisateurs légitimes s’en aperçoivent.

👉 Essayez TrustCaptcha gratuitement et découvrez son fonctionnement dans votre propre environnement.