Qu’est-ce qu’une attaque de carding ?

Une attaque de carding est une forme de fraude à la carte bancaire dans laquelle des cybercriminels utilisent des bots automatisés pour vérifier des données de carte volées. L’objectif n’est pas d’acheter immédiatement des biens coûteux. À la place, les attaquants testent si les numéros de carte, dates d’expiration, codes CVV et informations de facturation sont valides. Une fois vérifiées, les données sont revendues ou utilisées pour de gros achats frauduleux ailleurs.

Comment fonctionnent les bots de carding

1. Acquisition des données

Les attaquants obtiennent les données de carte à partir de violations de données, de phishing, de malwares ou de places de marché du dark web. Il manque souvent des champs critiques comme le CVV ou la date d’expiration.

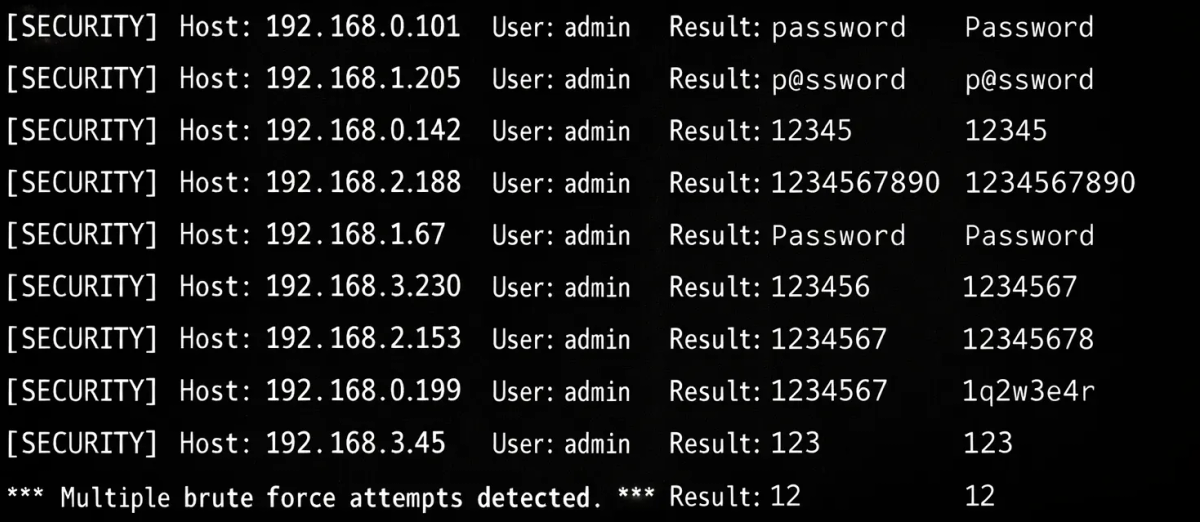

2. Tests automatisés par force brute

Les bots ciblent les pages de checkout ou les API de paiement, en faisant rapidement tourner les combinaisons pour deviner les champs manquants. Il s’agit d’un schéma classique de force brute, optimisé par l’automatisation.

3. Validation via des microtransactions

De petites transactions sont soumises afin d’observer les réponses du prestataire de paiement. Une autorisation réussie confirme que la carte est active.

4. Techniques d’évasion

Pour contourner les défenses, les bots font tourner les IP, usurpent les user agents, distribuent les requêtes, imitent le rythme humain et créent de faux comptes.

5. Monétisation

Les cartes validées sont regroupées puis revendues, ou utilisées pour acheter des biens revendables et des cartes cadeaux — amplifiant la fraude à travers plusieurs écosystèmes.

Pourquoi les défenses traditionnelles seules ne suffisent pas

Les pare-feu et les règles antifraude basiques sont nécessaires, mais insuffisants à eux seuls. Les bots de carding sont conçus pour ressembler à de vrais utilisateurs. Sans un moyen fiable de distinguer les humains de l’automatisation, les attaquants peuvent exploiter les failles techniques et submerger les équipes opérationnelles.

C’est pourquoi une approche multicouche est indispensable.

Stratégies éprouvées pour prévenir les attaques de carding

Contrôles techniques

Protection anti-bot avec un CAPTCHA moderne

Comme le carding est automatisé, la protection anti-bot est la couche la plus critique. Les solutions CAPTCHA modernes ne reposent pas sur du texte déformé ni sur des puzzles d’images. Elles vérifient plutôt discrètement si le trafic provient de vrais utilisateurs.

Un CAPTCHA bien mis en œuvre stoppe les bots de carding avant qu’ils n’atteignent la validation du paiement, réduisant ainsi les coûts liés aux prestataires de paiement et l’exposition à la fraude.

Limitation de débit

Limitez les tentatives de paiement, les créations de compte et les requêtes d’autorisation par IP, appareil ou session. Cela réduit la vitesse de la force brute.

Géolocalisation IP et détection d’anomalies

Comparez l’origine IP avec les régions de facturation et signalez les incohérences à haut risque. Des pics soudains provenant de zones risquées signalent souvent une activité de carding.

Authentification forte

Utilisez les contrôles CVV / CVC, l’AVS et des protocoles comme 3-D Secure lorsque cela est approprié. Ces contrôles augmentent le coût pour les attaquants et leur taux d’échec.

Contrôles opérationnels

Politiques antifraude et règles d’achat

Définissez des seuils pour les autorisations refusées, les microtransactions et les montants de commande — en particulier pour les comptes nouveaux ou non vérifiés.

Surveillance des schémas de refus

Surveillez :

- Les hausses soudaines des paiements refusés

- Les rafales de transactions de faible montant

- Les pics d’échecs CVV ou AVS

- Les anomalies d’activité en dehors des heures habituelles

Une détection précoce réduit considérablement les pertes.

Collaboration avec les prestataires de paiement

Les prestataires détectent souvent des schémas de fraude à travers plusieurs marchands. Le partage des signaux améliore le temps de réponse et la précision de la prévention.

Pourquoi le CAPTCHA est essentiel pour prévenir les attaques de carding

Les attaques de carding reposent sur l’échelle. Les bots peuvent soumettre des milliers de transactions par minute — les humains non. Le CAPTCHA casse cet avantage en introduisant une étape de vérification triviale pour les vrais utilisateurs, mais prohibitive pour les bots.

Cependant, toutes les solutions CAPTCHA ne se valent pas.

TrustCaptcha : un CAPTCHA moderne conçu pour stopper les bots de carding

Proof of Work : bloquer l’automatisation à grande échelle

TrustCaptcha utilise des défis cryptographiques de proof-of-work qui s’exécutent invisiblement dans le navigateur de l’utilisateur. Les vrais utilisateurs les terminent instantanément. Les bots, en revanche, ne peuvent pas les résoudre efficacement à grande échelle — ce qui rend les tests massifs de cartes économiquement non viables.

Cela stoppe les tentatives de carding avant que la validation du paiement ne commence.

Bot Score : une protection adaptative fondée sur le risque

Chaque interaction est évaluée avec un bot score basé sur des signaux techniques et sur le comportement de la requête. À mesure que le risque augmente, TrustCaptcha augmente automatiquement la difficulté du défi — sans impacter les utilisateurs légitimes.

Cette mise à l’échelle dynamique est essentielle pendant les pics d’attaque.

Invisible par conception

Aucune grille d’images. Aucun puzzle. Aucune interruption. Les clients légitimes ne remarquent jamais TrustCaptcha, ce qui préserve les taux de conversion et l’expérience utilisateur.

Architecture privacy-first

TrustCaptcha ne repose ni sur des cookies, ni sur le fingerprinting, ni sur un suivi comportemental. Aucune donnée personnelle n’est collectée — ce qui le rend adapté aux environnements sensibles à la confidentialité et à la conformité réglementaire.

Accessible et inclusif

Comme il ne teste pas le caractère « humain » à l’aide de défis visuels, TrustCaptcha fonctionne parfaitement avec les technologies d’assistance et prend en charge des expériences accessibles.

Comment TrustCaptcha s’intègre dans une défense multicouche

TrustCaptcha est plus efficace lorsqu’il constitue la première ligne de défense, en stoppant les bots tôt, de sorte que les limitations de débit déclenchent moins de faux positifs, que les règles antifraude restent précises, que les prestataires de paiement voient un trafic plus propre, et que les rétrofacturations ainsi que les pénalités diminuent.

Combiné à l’authentification, à la surveillance et aux contrôles opérationnels, il renforce considérablement votre capacité à prévenir les attaques de carding.

Conclusion : gardez une longueur d’avance sur les attaques de carding

Les attaques de carding continuent d’évoluer en rapidité et en sophistication. Pour les professionnels IT et les acheteurs, la question n’est plus de savoir si vous serez ciblé — mais quand. Une stratégie proactive et multicouche est indispensable.

En combinant discipline opérationnelle et protection anti-bot moderne, les organisations peuvent réduire drastiquement le risque de fraude. Le CAPTCHA reste une pierre angulaire de cette stratégie — et TrustCaptcha démontre que sécurité, confidentialité et expérience utilisateur ne doivent pas être des compromis.

Essayez TrustCaptcha gratuitement

Prêt à constater la différence par vous-même ? 👉 Essayez TrustCaptcha gratuitement et protégez votre checkout, vos API et vos flux de paiement contre les bots de carding — sans friction ni compromis sur la confidentialité.