Contexte : le risque croissant autour des accès numériques

L’accès numérique est devenu la principale surface d’attaque des organisations modernes. Les plateformes cloud, les outils SaaS, les API et les effectifs à distance ont fortement augmenté le nombre d’identités et de points d’accès que les équipes sécurité doivent protéger. En conséquence, l’Identity and Access Management n’est plus une simple fonction IT de back-office : il est devenu une priorité de sécurité de premier plan.

Chaque connexion d’employé, chaque inscription client et chaque session administrateur privilégiée représente un point d’entrée potentiel pour les attaquants. Une sécurité IAM faible conduit à des prises de contrôle de compte, des violations de données, des non-conformités réglementaires et une perte de confiance des clients. C’est pourquoi les organisations modernes considèrent l’identité comme le nouveau périmètre de sécurité.

La sécurité de l’Identity and Access Management constitue la base du contrôle des accès pour les identités des collaborateurs, des clients et des machines. Cependant, l’IAM traditionnel ne suffit plus. Les attaques automatisées, les bots et les abus exigent des couches de protection supplémentaires, en particulier sur les endpoints d’authentification et d’autorisation.

Identity and Access Management (IAM) : concepts fondamentaux et types d’identités

Qu’est-ce que l’Identity and Access Management ?

L’Identity and Access Management régit la manière dont les identités numériques sont créées, gérées, authentifiées et autorisées dans les systèmes et les applications. Il combine la gestion des identités avec le contrôle d’accès afin d’appliquer les politiques de sécurité de manière cohérente.

À la base, la sécurité IAM garantit que :

- Seuls les utilisateurs légitimes obtiennent un accès

- Les accès correspondent aux rôles métiers et au niveau de risque

- Les actions sont journalisées, auditables et conformes

L’IAM est au cœur des stratégies Zero Trust, de la conformité réglementaire et des architectures modernes de cybersécurité. Sans une sécurité IAM forte, même les meilleures défenses périmétriques peuvent être contournées.

Gestion des identités et contrôle d’accès

Gestion des identités (ID Management)

La gestion des identités contrôle l’ensemble du cycle de vie des identités :

- Provisionnement de nouveaux utilisateurs et comptes de service

- Modification des accès lorsque les rôles changent

- Déprovisionnement des accès lorsque les identités ne sont plus nécessaires

Une mauvaise gestion des identités entraîne des comptes orphelins, des permissions excessives et des risques inutiles. Ces failles élargissent la surface d’attaque et affaiblissent la sécurité de la gestion des accès.

Contrôle d’accès

Le contrôle d’accès détermine qui peut accéder à quelles ressources et dans quelles conditions. Les modèles courants incluent :

- RBAC (Role-Based Access Control)

- ABAC (Attribute-Based Access Control)

- Application du principe du moindre privilège

Les environnements modernes nécessitent une évaluation continue des décisions d’accès, et non une simple authentification ponctuelle.

Privileged Identity Management (PIM)

Le Privileged Identity Management se concentre sur la sécurisation des comptes dotés de permissions élevées, comme les administrateurs système et les comptes de service. Ces identités sont des cibles à forte valeur pour les attaquants.

Les principaux risques du PIM incluent :

- Des privilèges permanents qui n’expirent jamais

- Le vol et l’usage abusif d’identifiants

- Un manque de visibilité sur les sessions

Les bonnes pratiques de sécurité IAM incluent :

- Un accès privilégié juste-à-temps

- Des workflows basés sur l’approbation

- La supervision et l’audit des sessions privilégiées

Customer Identity and Access Management (CIAM)

Le CIAM sécurise les identités des clients, des partenaires et des utilisateurs externes. Contrairement à l’IAM destiné aux collaborateurs, les environnements CIAM font face à :

- Des volumes d’identités massifs

- Des endpoints d’authentification exposés au public

- De fortes attentes en matière d’expérience utilisateur sans friction

Les défis de sécurité du CIAM incluent :

- Les attaques de prise de contrôle de compte

- La création de faux comptes

- Les abus pilotés par des bots sur les flux de connexion et d’inscription

Trouver l’équilibre entre utilisabilité et sécurité IAM forte est essentiel pour la confiance des clients et la protection des revenus.

Sécurité IAM : paysage des menaces et contrôles de sécurité

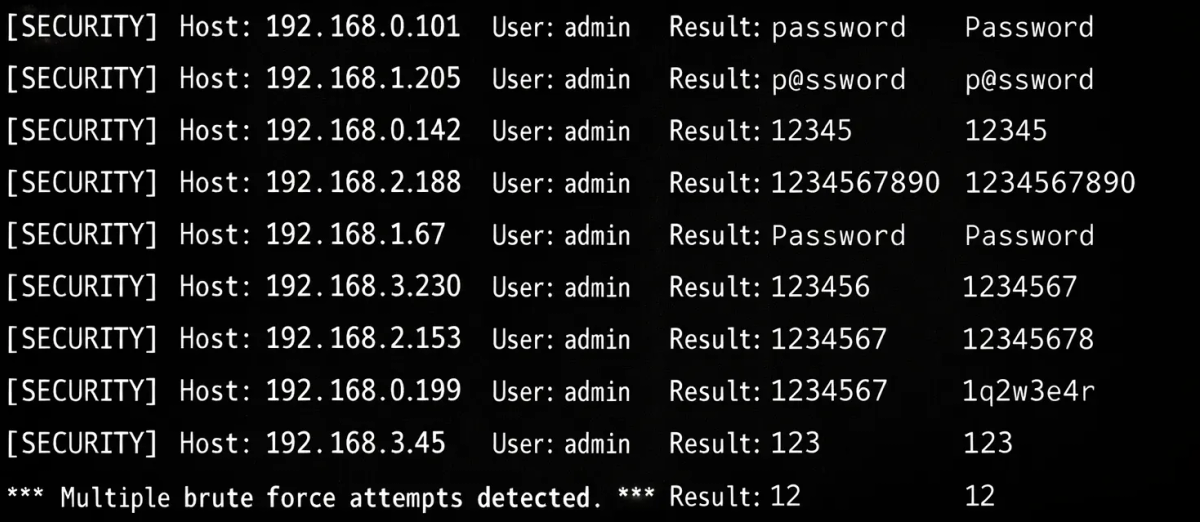

Paysage des menaces pour la sécurité IAM

| Menace | Description |

|---|---|

| Credential Stuffing | Réutilisation d’identifiants divulgués |

| Attaques par force brute | Tentatives automatisées de mots de passe |

| Abus par bots | Attaques automatisées sur la connexion et l’inscription |

| Escalade de privilèges | Accès excessifs ou mal configurés |

| Menaces internes | Usage abusif d’accès légitimes |

| Lacunes réglementaires | Audit des accès insuffisant |

Ces menaces montrent pourquoi la sécurité de la gestion des accès doit aller au-delà des seuls identifiants.

Renforcer la sécurité IAM avec des contrôles multicouches

Une sécurité IAM efficace repose sur plusieurs contrôles complémentaires :

| Contrôle de sécurité | Objectif |

|---|---|

| Authentification multifacteur | Réduit le risque de vol d’identifiants |

| Authentification fondée sur le risque | Ajuste dynamiquement la sécurité |

| Surveillance continue | Détecte les accès anormaux |

| Application du moindre privilège | Limite l’impact d’une compromission |

| Atténuation des bots | Stoppe les abus automatisés |

Le CAPTCHA comme contrôle critique de sécurité IAM

Les défenses IAM traditionnelles ne peuvent pas stopper complètement les attaques automatisées. Les bots peuvent contourner les mots de passe, faire tourner les IP et simuler un comportement humain. C’est pourquoi le CAPTCHA est devenu essentiel pour la sécurité IAM, en particulier dans les portails CIAM et les accès privilégiés.

Le CAPTCHA protège :

- Les endpoints de connexion

- Les flux d’inscription

- Les processus de réinitialisation de mot de passe

Un CAPTCHA à faible friction est particulièrement important dans les environnements CIAM où l’expérience utilisateur compte. Lorsqu’il est correctement mis en œuvre, le CAPTCHA ajoute de la sécurité sans nuire aux taux de conversion.

Un CAPTCHA moderne pour l’IAM : TrustCaptcha

TrustCaptcha est conçu spécifiquement pour renforcer la sécurité de l’Identity and Access Management sans frustrer les utilisateurs légitimes.

Comment TrustCaptcha améliore la sécurité IAM

TrustCaptcha protège les endpoints IAM et CIAM grâce à deux mécanismes avancés :

1. Proof of Work (PoW)

TrustCaptcha exige des clients qu’ils réalisent un travail computationnel négligeable pour les humains mais coûteux à grande échelle pour les bots. Cela :

- Ralentit les attaques automatisées

- Rend le credential stuffing et les attaques par force brute économiquement non viables

- Protège les flux de connexion, d’inscription et de réinitialisation de mot de passe

2. Bot Score Intelligence

TrustCaptcha évalue en continu les signaux comportementaux afin d’attribuer un score de bot à chaque requête. Cela permet :

- Une application du contrôle d’accès fondée sur le risque

- Une expérience fluide pour les utilisateurs légitimes

- Une défense solide contre l’automatisation

Pourquoi TrustCaptcha est adapté à l’IAM et au CIAM modernes

- Protège les endpoints d’authentification exposés au public

- S’intègre parfaitement aux workflows de contrôle d’accès

- Préserve l’expérience utilisateur tout en réduisant la fraude

- Idéal pour les plateformes CIAM, les portails d’accès privilégié et les événements d’authentification à haut risque

En stoppant les bots avant qu’ils n’abusent de la logique d’authentification, TrustCaptcha renforce la sécurité IAM à ses points les plus vulnérables.

Conclusion : construire une sécurité de gestion des accès résiliente

Les organisations modernes doivent intégrer l’Identity and Access Management, le Privileged Identity Management, le CIAM et l’atténuation des bots dans une stratégie multicouche unique.

La sécurité IAM doit évoluer pour répondre aux menaces pilotées par l’automatisation. Le CAPTCHA n’est plus un compromis en matière d’utilisabilité ; lorsqu’il est correctement mis en œuvre, c’est un puissant levier pour un accès sûr et scalable.

TrustCaptcha offre cet équilibre : protéger les identités, préserver l’expérience utilisateur et renforcer le contrôle d’accès dans les écosystèmes numériques modernes.

Prochaines étapes

Renforcez dès aujourd’hui votre sécurité de l’Identity and Access Management.

👉 Essayez TrustCaptcha gratuitement et découvrez comment le proof-of-work et le scoring de bots protègent vos environnements IAM et CIAM en temps réel.